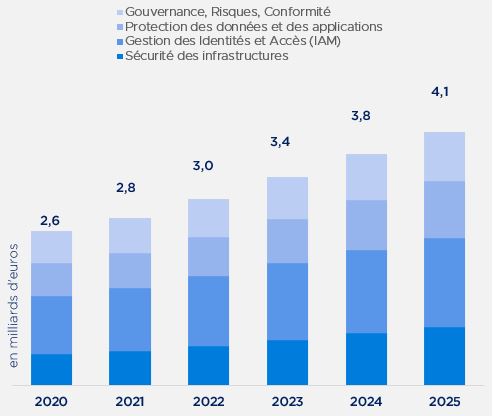

La transformation digitale, bien que cruciale pour l’efficacité et la compétitivité des entreprises, accroît leur exposition aux risques cybernétiques. La panne mondiale d’IBM le 19 juillet 2024, causée par une mise à jour défectueuse de Crowdstrike, a révélé la fragilité des systèmes informatiques et les conséquences des attaques malveillantes. De plus, une enquête PwC de 2023 montre que 56 % des dirigeants considèrent encore la cybersécurité comme un centre de coût plutôt qu’un investissement stratégique, entraînant souvent des investissements insuffisants dans les infrastructures de sécurité. Ces investissements dans les infrastructures de sécurité, la formation des collaborateurs et la prévention sont souvent insuffisants. Pour répondre aux défis de la cybersécurité et réduire les risques d’attaque ou de panne informatique, il est nécessaire d’augmenter de manière significative le budget dédié aux technologies de l’information, en renforçant particulièrement les dépenses liées à la sécurité. Ces fonds doivent être consacrés à la fois à des infrastructures robustes et à des compétences d’experts et de leaders capables de mettre en œuvre des stratégies efficaces.

Les principaux défis de la cybersécurité dans la transformation digitale

La multiplication des points d'entrée

L’adoption massive du cloud computing, de l’Internet des objets (IoT) et de la mobilité a considérablement augmenté la surface de vulnérabilité des entreprises, offrant de plus en plus de points d’entrée dans les systèmes aux cybercriminels. Bien qu’essentielles à la transformation digitale, ces technologies complexifient les infrastructures informatiques et les rendent plus vulnérables aux infiltrations et vols de données. Dans la nuit du 5 août 2024, une quarantaine d’établissements culturels français dont le Louvre et le Grand Palais ont ainsi été pris pour cibles par un rançongiciel (ransomware). L’attaque a compromis leurs systèmes de centralisation des données et fait planer la menace d’une diffusion de données financières confidentielles.

La pénurie de talents

La cybersécurité en entreprise est aujourd’hui confrontée à une pénurie de talents. Selon une étude récente de (ISC)², en 2023 on dénombrait près de 2,15 millions de postes vacants en cybersécurité dans le monde. Une pénurie d’autant plus préoccupante qu’à la même période, le nombre de cyberattaques augmentait de 38% par rapport à l’année précédente, soulignant l’évolution rapide des tactiques des attaquants.

Dans ce contexte, faire appel à un manager de transition spécialisé en cybersécurité peut être une solution stratégique. Ces professionnels expérimentés comblent les lacunes temporaires dues aux difficultés de recrutement, et apportent une expertise précieuse pour mettre en œuvre des stratégies de sécurité adaptées.

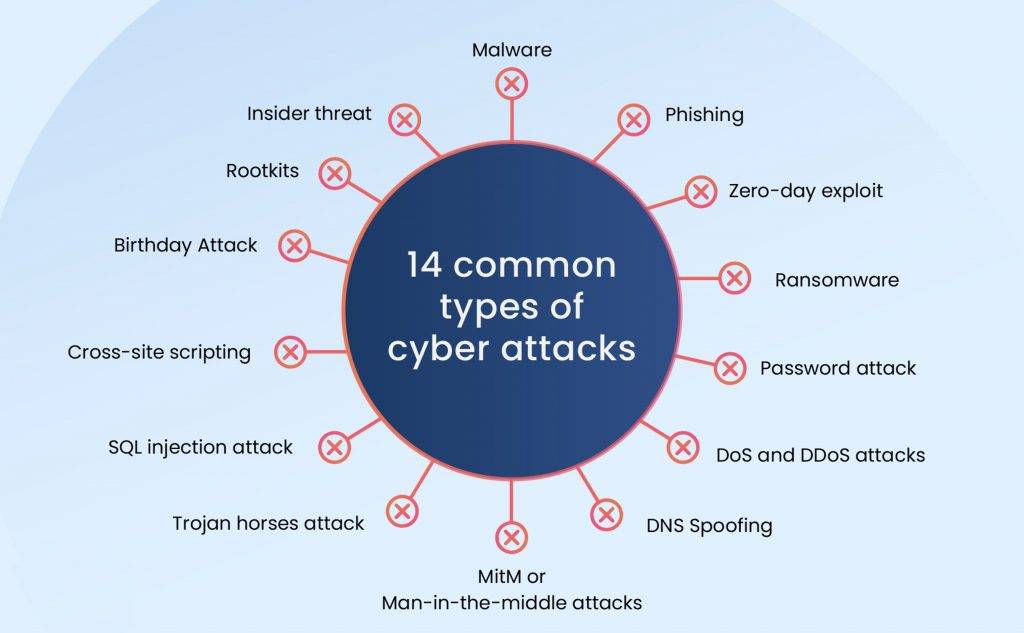

L'évolution des menaces

Les menaces cybernétiques évoluent en permanence et deviennent de plus en plus sophistiquées.

Les ransomwares, qui chiffrent les données d’une entreprise pour extorquer une rançon, sont devenus l’une des principales menaces : ils ont progressé de plus de 68% en 2023 selon une étude de Cybersecurity Ventures, et ont coûté aux entreprises mondiales plus de 1,1 milliard de dollars au total.

Les attaques de phishing et DDoS (déni de service distribué) sont également en hausse (plus de 2000 attaques par jour) poussées par des groupes de cybercriminalité organisée qui développent des méthodes de plus en plus élaborées. Ils se servent notamment de l’intelligence artificielle (IA) pour gagner en efficacité et en crédibilité, via des deepfakes ou de l’automatisation de phishing. Ce phénomène devrait continuer à s’amplifier dans les années à venir, augmentant les risques pour les entreprises à travers le monde.

Les conséquences d'une cyberattaque pour l’entreprise

Les coûts générés par une cyberattaque

En 2024, une étude d’IBM a révélé que le coût moyen d’une violation de données avait atteint un montant record de 5,17 millions de dollars. Les coûts de restauration des systèmes après une attaque cyber peuvent effectivement atteindre une moyenne de 1,52 million d’euros par incident, selon un rapport d’IBM et Ponemon. Cela comprend non seulement la remise en état des systèmes endommagés, mais aussi les frais de confinement et d’analyse des failles. À cela s’ajoutent les coûts indirects, notamment la perte de chiffre d’affaires due aux interruptions d’activité.

L’exposition ou perte de données sensibles

Une cyberattaque mène souvent à l’exposition de données sensibles, affectant gravement la réputation de l’entreprise. En 2023, la CNIL a enregistré environ 4600 notifications de violations de données, (+14% par rapport à l’année précédente). Ces incidents ont compromis diverses informations sensibles, incluant des données clients, financières et stratégiques. La perte de données critiques peut paralyser la continuité des opérations, demander des efforts massifs de récupération et engendrer une perte de confiance de la part des clients et partenaires : une étude Centrify affirme que 65% des victimes de piratage perdent confiance en une organisation après une violation de leurs données.

Paralysie de l’activité

Enfin, les cyberattaques provoquent des interruptions d’activité conséquentes : il faut compter en moyenne 282 jours pour identifier et contenir une brèche, et 16 jours pour rétablir les opérations. Autant de temps durant lequel les équipes IT ne peuvent se concentrer sur leurs projets.

Les bonnes pratiques pour renforcer la cybersécurité

Mise en place d'une stratégie de cybersécurité globale

La stratégie de cybersécurité doit être alignée avec la stratégie globale de l’entreprise et prendre en compte trois dimensions : technique, humaine et organisationnelle. Pour ce faire, elle doit prévoir :

- La mise en place de mesures de protection techniques telles que les firewalls, antivirus, systèmes de détection d’intrusion ou le chiffrement des données et l’authentification multi-facteurs. Ces dispositifs sont essentiels pour prévenir les incidents de piratage. Selon le rapport « State of Ransomware 2024 » de Sophos, ils ont contribué à une diminution des attaques par ransomware, avec 59% des entreprises interrogées déclarant avoir été victimes d’une attaque en 2024, contre 66% en 2023.

- Parallèlement, il est crucial de développer des le développement de politiques claires pour la gestion des incidents : détection, contenance et réponse aux menaces, mais aussi surveillance continue des réseaux pour détecter les anomalies.

- Un plan de reprise d’activité (PRA) doit être prévu afin de restaurer rapidement les systèmes et les données en cas d’attaque, garantissant ainsi la continuité des opérations. Il est d’ailleurs fréquent de faire appel à un Manager de Transition IT pour définir et mettre en œuvre un PRA (ou PCA, PSI etc.)

- Une analyse approfondie des risques : Identifier les actifs critiques, les vulnérabilités et les menaces les plus probables. En 2023, une étude d’Accenture a révélé que 48% des entreprises ayant réalisé une analyse complète des risques ont réduit les incidents de sécurité de 30%.

- Une formation des collaborateurs : En 2023, selon une étude de Verizon, 74% des violations de données impliquaient un élément humain. La sensibilisation des collaborateurs aux risques cybernétiques est donc capitale pour inculquer de bons réflexes à tous les niveaux de l’entreprise.

La transformation digitale expose les entreprises à des défis de cybersécurité de plus en plus complexes. Avec une surface d’attaque étendue, des menaces de plus en plus sophistiquées, et une pénurie de talents, Il est important que les Directions Générales prennent conscience de ces risques. Avec l’appui de leur DSI, il leur sera utile de dégager du budget pour se préparer à faire face aux attaques et adopter des stratégies de cybersécurité flexibles et efficaces. Dans ce contexte, faire appel à un manager de transition spécialisé permet d’anticiper les menaces, d’assurer une sécurité robuste et une gestion proactive des risques pour maintenir la résilience et la continuité des opérations dans un environnement en constante évolution.